Crie uma defesa digital integrada com os três pilares da segurança cibernética

Em nosso mundo interconectado e digitalizado, a segurança cibernética não é apenas uma preocupação de TI, é uma necessidade fundamental. No entanto, a infinidade de medidas de segurança disponíveis e as ameaças em constante evolução podem rapidamente se tornar opressivas. A boa notícia é que a estrutura Pessoas, Processos e Tecnologia (PPT) pode ajudá-lo a estruturar a segurança de suas impressoras térmicas e computadores móveis empresariais (EMC). Essa estrutura é baseada em três pilares e adota uma abordagem holística que vai além do aspecto técnico da segurança cibernética. Ela enfatiza a segurança cibernética como parte integrante de toda a organização. Aqui está uma descrição detalhada dos três pilares:

Pessoas – Certifique-se de que todos cumpram sua parte

As pessoas são frequentemente vistas como o elo mais fraco da segurança, mas podem ser a defesa mais forte se forem devidamente treinadas. Por exemplo, os funcionários que usam dispositivos não autorizados, como drives USB, para transferir arquivos aumentam o risco de introdução de malware. Na maioria dos casos, tais comportamentos são devidos a falhas de disciplina ou à falta de conscientização. Portanto, programas eficazes de educação e conscientização dos funcionários são essenciais para mantê-los a par dos riscos, políticas e melhores práticas de segurança. Mais importante ainda, esses programas ajudam a construir uma cultura consciente da segurança, na qual a segurança cibernética é uma responsabilidade compartilhada pela organização, e não apenas uma função do departamento de TI.

Processos – Estabeleça regras, políticas e procedimentos

Às vezes, a maior fraqueza reside na ausência de regras, políticas e procedimentos claramente definidos. Por exemplo, sem uma política formal de gerenciamento de patches que priorize atualizações críticas e especifique etapas claras de implementação, as organizações correm o risco de exposição prolongada a vulnerabilidades de software. Nesse caso, o risco é amplificado por processos inconsistentes ou mal priorizados. Uma política clara de gerenciamento de patches vinculada a padrões do setor, como o NIST Cybersecurity Framework, HIPAA ou CMMC, mitigaria efetivamente esse risco.

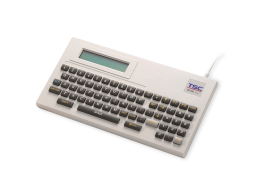

Tecnologia – Tenha as ferramentas, os sistemas e o hardware certos

Este pilar envolve a seleção de ferramentas, sistemas e hardware que atendam aos requisitos técnicos de segurança, como criptografia, controle de acesso, autenticação e gerenciamento de patches. Para impressoras e EMC em particular, recursos especializados adicionais, como fortalecimento de dispositivos, criptografia de trabalhos de impressão, atualizações seguras de firmware e integração MDM, também devem ser considerados. Esses dispositivos são projetados para se alinhar aos princípios e modelos de segurança cibernética, como a Tríade de Confidencialidade, Integridade e Disponibilidade (CIA) e Zero Trust, garantindo que possam ser efetivamente incorporados à sua estrutura de segurança cibernética e contribuir para uma estratégia holística.

Proteger suas impressoras térmicas e computadores móveis empresariais exige uma estratégia holística. A Estrutura PPT oferece uma estrutura clara e abrangente para construir uma defesa digital robusta.